Istilah knowledge management (KM) diperkenalkan pada tahun 1986, dalam konferensi manajemen Eropa (American Productivity and Quality Center, 1996). Konsep ini kemudian berkembang secara tepat dan menarik perhatian banyak pihak, disamping juga menuai banyak kritik. Dalam satu dasawarsa terakhir KM, menjadi salah satu metoda peningkatan produktifitas suatu organisasi, perusahaan, atau instansi. Hal ini dapat dimengerti karena kompetisi tidak lagi mengandalkan sumber daya alam, tetapi berpindah kepada pemanfaatan sumber daya manusia secara optimal. Pemanfaatan sumber daya manusia melalui potensi kreativitas dan inovasi dilakukan agar dapat meningkatkan produktivitas suatu organisasi [1].

Ebook, Wisata, Jalan-Jalan, Teknologi, Bisnis, Terminologi, Pemrograman, Blogging, Domain, dan Lainnya

16 Oktober 2017

Desktop as a Services (DaaS) dalam komputasi awan

Desktop As A Service (DaaS) adalah layanan virtualisasi yang dapat memisahkan fungsi desktop dan software aplikasi terkait dengan perangkat keras yang berada di sisi pelanggan.

Dengan adanya layanan ini, pengguna tidak akan terikat lagi dengan fungsi desktop yang identik dengan:

Dengan adanya layanan ini, pengguna tidak akan terikat lagi dengan fungsi desktop yang identik dengan:

- Bentuknya besar dan fixed lokasinya.

- Untuk mengakses harus dilakukan dari kantor.

- Harus diinstall aplikasi khusus dengan harga cukup mahal.

- Berisikan data-data penting dengan storage yang besar.

03 Oktober 2017

Apa itu kendaraan plug-in hybrid, series hybrid dan range-extended electric vehicle

Kendaraan listrik

- Kendaraan yang berjalan hanya mengandalkan energi listrik yang tersimpan di dalam baterai untuk menyalakan motor.

- Energi listrik dapat diberikan (mengisi baterai) dengan menggunakan stasiun pengisian ulang khusus atau peralatan pengisian ulang yang terpasang di rumah.

30 September 2017

Pengertian proses bisnis dalam teknologi informasi

Proses bisnis adalah kombinasi dari aktivitas di dalam suatu perusahaan untuk menghasilkan pelayanan tertentu kepada klien (Leyman et al. 1994). Proses bisnis tidak hanya dilakukan oleh perusahaan-perusahaan yang bergerak di bidang bisnis atau sektor swasta, namun Instansi pemerintahan juga memiliki proses bisnis yang dapat dioptimalkan secara efektif dan efisien. Proses bisnis dapat secara langsung mempengaruhi dan memberi ciri pada suatu organisasi. Struktur proses bisnis yang efisien dan efektif memberi keuntungan organisasi untuk bersaing dengan organisasi lain, sebaliknya struktur proses bisnis yang buruk seperti pelayanan lambat dan tidak memuaskan menyebabkan kekecewaan.

Arsitektur Data Warehouse

Sistem data warehouse memiliki 2 pola arsitektur (Rainardi, 2008) yaitu:

1) Arsitektur aliran data, dan

2) Arsitektur sistem.

Arsitektur aliran data adalah mengenai cara penyimpanan data dikelola dalam data warehouse dan cara mengelola aliran data dari sumber ke pengguna melalui penyimpanan data. Adapun sistem arsitektur adalah mengenai konfigurasi fisik server, jaringan, software, penyimpanan, dan klien.

1) Arsitektur aliran data, dan

2) Arsitektur sistem.

Arsitektur aliran data adalah mengenai cara penyimpanan data dikelola dalam data warehouse dan cara mengelola aliran data dari sumber ke pengguna melalui penyimpanan data. Adapun sistem arsitektur adalah mengenai konfigurasi fisik server, jaringan, software, penyimpanan, dan klien.

19 Maret 2017

Definisi Smartcard adalah

Smartcard adalah kartu plastik yang berukuran sama dengan kartu kredit yang di dalamnya terdapat chip silikon yang disebut microcontroller. Chip merupakan integrated circuit yang terdiri dari prosesor dan memori. Chip, seperti layaknya CPU (Central Processing Unit) di komputer, bertugas melaksanakan perintah dan menyediakan power ke smartcard. Smartcard merupakan pengembangan dari kartu magnetis, namun berbeda dengan kartu magnetis yang hanya dipakai sebagai tempat penyimpanan data, smartcard mempunyai kemampuan untuk memproses dan menginterpretasikan data, serta menyimpan data tersebut secara aman. Apalagi dengan perkembangan algoritma kriptografi, data yang disimpan akan dienkripsi terlebih dahulu, sehingga tidak mudah dibaca oleh pihak yang tidak berwenang/berhak. Hal ini akan mempersulit pemalsuan smartcard. Selain perbedaan dengan adanya chip, smartcard memiliki kapasitas memori yang lebih besar dari kartu magnetis.

Jenis Memory pada Smartcard Secara umum ada 3 jenis memori [ISO7816-95] yang digunakan :

a) ROM (Read Only Memory), berfungsi untuk menyimpan program utama dan sifatnya permanen.

b) RAM (Random Access Memory), berfungsi untuk menyimpan data sementara ketika proses sedang berjalan atau hasil penghitungan selama mengeksekusi perintah. Data yang disimpan di dalamnya akan hilang begitu smartcard dicabut (power hilang).

c) EEPROM (Electrically Erasable Programmable Read Only Memory), berfungsi untuk menyimpan program dan data yang sewaktu-waktu bisa diubah. Seperti halnya hard disk pada komputer, jenis memori ini akan tetap menyimpan data meskipun tidak ada power(permanen).

Ada 2 tipe smartcard, yaitu smartcard yang mempunyai mikroprosesor dan menawarkan kemampuan membaca, menulis dan melakukan penghitungan, seperti mikrokomputer kecil. Yang kedua adalah smartcard memori yang tidak mempunyai mikroprosesor dan digunakan hanya untuk tempat menyimpan. Smartcard memori menggunakan security logic untuk mengatur akses ke memori.

Secara komersial, industri membuat smartcard dalam beberapa varian, yaitu:

1. Memory cards. Smartcard jenis ini hanya berfungsi untuk menyimpan data,tidak mempunyai processor atau sistem keamanan yang canggih melainkan hanya perlindungan fisik (karena smartcard bersifat tamper proof).

2. Memory protected cards. Smartcard jenis ini mempunyai sistem keamananyang lebih canggih daripada memory cards, misalnya mekanisme password untuk mengakses smartcard.

3. Microprocessor cards. Smartcard jenis ini mempunyai processor sehingga dapat melakukan komputasi walaupun terbatas. Kemampuannya antara lain mengorganisasikan berkas (file) yang dilindungi dengan password.

4. Java cards. Smartcard ini dilengkapi dengan Java Virtual Machine demikian hingga dapat dimasukkan berbagai program ke dalamnya.

5. Public key cards. Smartcard ini mendukung public key cryptography (kriptografi asimetris) sehingga proses enkripsi/dekripsi dapat dilakukan secara internal dan dapat menyimpan key.

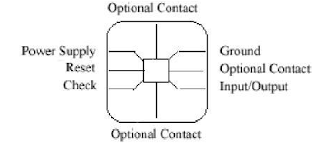

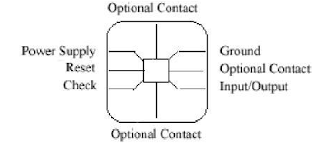

Pada umumnya, smartcard tidak berisi power supply, display atau keyboard. Smartcard berinteraksi dengan dunia luar dengan menggunakan antarmuka komunikasi serial melalui 8 titik kontak. Ukuran dan letak dari kontak tersebut didefinisikan didalam ISO 7816, bagian kedua. Gambar berikut menunjukkan kontak di dalam smartcard.

Smartcard dimasukkan ke dalam perangkat penerima smartcard (Card Acceptance Device/CAD), yang dapat dihubungkan dengan komputer. Istilah lain yang digunakan untuk CAD adalah terminal, reader dan IFD (interface device/perangkat antarmuka). Semuanya mempunyai fungsi dasar, yaitu menyediakan power ke smartcard dan membangun hubungan pertukaran data.

Jenis Memory pada Smartcard Secara umum ada 3 jenis memori [ISO7816-95] yang digunakan :

a) ROM (Read Only Memory), berfungsi untuk menyimpan program utama dan sifatnya permanen.

b) RAM (Random Access Memory), berfungsi untuk menyimpan data sementara ketika proses sedang berjalan atau hasil penghitungan selama mengeksekusi perintah. Data yang disimpan di dalamnya akan hilang begitu smartcard dicabut (power hilang).

c) EEPROM (Electrically Erasable Programmable Read Only Memory), berfungsi untuk menyimpan program dan data yang sewaktu-waktu bisa diubah. Seperti halnya hard disk pada komputer, jenis memori ini akan tetap menyimpan data meskipun tidak ada power(permanen).

Ada 2 tipe smartcard, yaitu smartcard yang mempunyai mikroprosesor dan menawarkan kemampuan membaca, menulis dan melakukan penghitungan, seperti mikrokomputer kecil. Yang kedua adalah smartcard memori yang tidak mempunyai mikroprosesor dan digunakan hanya untuk tempat menyimpan. Smartcard memori menggunakan security logic untuk mengatur akses ke memori.

Secara komersial, industri membuat smartcard dalam beberapa varian, yaitu:

1. Memory cards. Smartcard jenis ini hanya berfungsi untuk menyimpan data,tidak mempunyai processor atau sistem keamanan yang canggih melainkan hanya perlindungan fisik (karena smartcard bersifat tamper proof).

2. Memory protected cards. Smartcard jenis ini mempunyai sistem keamananyang lebih canggih daripada memory cards, misalnya mekanisme password untuk mengakses smartcard.

3. Microprocessor cards. Smartcard jenis ini mempunyai processor sehingga dapat melakukan komputasi walaupun terbatas. Kemampuannya antara lain mengorganisasikan berkas (file) yang dilindungi dengan password.

4. Java cards. Smartcard ini dilengkapi dengan Java Virtual Machine demikian hingga dapat dimasukkan berbagai program ke dalamnya.

5. Public key cards. Smartcard ini mendukung public key cryptography (kriptografi asimetris) sehingga proses enkripsi/dekripsi dapat dilakukan secara internal dan dapat menyimpan key.

Pada umumnya, smartcard tidak berisi power supply, display atau keyboard. Smartcard berinteraksi dengan dunia luar dengan menggunakan antarmuka komunikasi serial melalui 8 titik kontak. Ukuran dan letak dari kontak tersebut didefinisikan didalam ISO 7816, bagian kedua. Gambar berikut menunjukkan kontak di dalam smartcard.

Smartcard dimasukkan ke dalam perangkat penerima smartcard (Card Acceptance Device/CAD), yang dapat dihubungkan dengan komputer. Istilah lain yang digunakan untuk CAD adalah terminal, reader dan IFD (interface device/perangkat antarmuka). Semuanya mempunyai fungsi dasar, yaitu menyediakan power ke smartcard dan membangun hubungan pertukaran data.

Pengertian Fuzzing adalah

Fuzzing merupakan salah satu metode pencarian bugs pada sebuah aplikasi. Dengan metode fuzzing, attacker berusaha mengirimkan "malformed string/data" dengan harapan aplikasi tersebut akan mengalami crash atau kegagalan operasi. Ketika aplikasi tersebut mengalami crash, attacker pun dapat memanfaatkan celah tersebut untuk menguasai komputer korban.

Hingga saat ini belum banyak orang yang memiliki pemahaman yang kuat dan mendalam tentang cara kerja teknik fuzzing. Pengujian fuzzing pertama dilakukan oleh Profesor Miller Barton, yang dianggap sebagai Bapak Fuzzing, yang melakukan pengujian terhadap operasi sistem canggih yang dimilii oleh aplikasi UNIX [2]. Pengujian ini lebih difokuskan pada keandalan kode daripada mencari masalah keamanan. Akar fuzzing berasal dari Analisis Nilai Batas atau Boundary Value Analysis (BVA) namun kemudian fuzzing berkembang lebih jauh lagi. Proses fuzzing berupaya memberikan masukan dari setiap kejadian yang akan menyebabkan perilaku program keluar dari yang semestinya.

Fuzzing sangat cocok untuk berbagai jenis pengujian karena kesederhanaannya. Fuzzing bisa dilakukan oleh siapa saja meskipun dia tidak memiliki pengetahuan mendalam tentang bagaimana sistem dan protokol bekerja. Fuzzing juga menguntungkan karena pendekatan mudah dan otomatis dalam mereproduksi pengujian sementara teknik manual menuntut kemampuan yang kuat dari pelakunya. Disamping itu pengujian secara manual memiliki kelemahan utama yaitu membutuhkan waktu yang sangat lama ketika melakukan proses pengujian.

Tujuan fuzzing terhadap aplikasi web tidak berbeda dari Pengujian Black Box, yaitu untuk menemukan perilaku pogram yang aneh. Teknik ini dilakukan untuk mendapatkan hak akses terhadap direktori web di bagian root seluruh seluruh informasi dari web tersebut dapat diketahui. Direktori web bagian root merupakan direktori di mana semua file yang berkaitan dengan web disimpan. Bentuk kerentananya adalah jika informasi direktori root sebuah web telah didapatkan maka memungkinkan seorang hacker untuk mempelajari informasi lebih lanjut, seperti memahami konfigurasi file atau mengambil file password.

Tujuan lain adalah untuk mengetahi apakah variabel masukan telah ditangani dengan benar. Pendekatan serupa dapat pula dilakukan untuk mengetahui respon sistem jika suatu variabel yang dilewatkan ke bahasa yang rentan dapat mengakibatkan buffer overflow. Situasi lain yang dapat muncul ketika dilakkan pengiriaman perintah yang salah ke server web. Sebuah permintaan yang dilakukan secara terus menerus bisa menyebabkan sistem menjadi tidak responsif sehingga dapat digunakan dalam serangan Denial-of-Service. Akhirnya, teknik fuzzing terhadap aplikasi web memungkinkan seorang hacker atau tester untuk membuat sebuah daftar lengkap berbagai kemungkinan kerentanan secara cepat.

Teknik fuzzing memungkinkan deteksi kerentanan keamanan yang kritis dalam periode waktu yang singkat untuk berbagai aplikasi, seperti yang ditunjukkan dalam dokumen ini. Adalah penting untuk mengatakan bahwa teknik fuzzing, meskipun menjadi efektif, bukanlah solusi akhir untuk mendeteksi semua kerentanan keamanan yang ada di aplikasi. Kerentanan keamanan Beberapa, karena sifat mereka, tidak mungkin untuk mendeteksi dengan teknik fuzzing.

Manfaat utama dari menggunakan metode fuzzing adalah kesederhanaan, efisiensi dan otomatisasi yang mengarah pada kecepatan yang cukup atas seluruh proses deteksi kerentanan keamanan. Metode ini berguna untuk menguji sejumlah besar aplikasi dan produk, hal ini dikonfirmasi oleh peningkatan jumlah alat fuzzer bebas dan komersial yang telah dirilis akhir-akhir ini.

Sumber :

Michael Howard, “Inside the Windows Security Push”, IEEE Security & Privacy, Pgs 57-61, January/February 2003.

Hingga saat ini belum banyak orang yang memiliki pemahaman yang kuat dan mendalam tentang cara kerja teknik fuzzing. Pengujian fuzzing pertama dilakukan oleh Profesor Miller Barton, yang dianggap sebagai Bapak Fuzzing, yang melakukan pengujian terhadap operasi sistem canggih yang dimilii oleh aplikasi UNIX [2]. Pengujian ini lebih difokuskan pada keandalan kode daripada mencari masalah keamanan. Akar fuzzing berasal dari Analisis Nilai Batas atau Boundary Value Analysis (BVA) namun kemudian fuzzing berkembang lebih jauh lagi. Proses fuzzing berupaya memberikan masukan dari setiap kejadian yang akan menyebabkan perilaku program keluar dari yang semestinya.

Fuzzing sangat cocok untuk berbagai jenis pengujian karena kesederhanaannya. Fuzzing bisa dilakukan oleh siapa saja meskipun dia tidak memiliki pengetahuan mendalam tentang bagaimana sistem dan protokol bekerja. Fuzzing juga menguntungkan karena pendekatan mudah dan otomatis dalam mereproduksi pengujian sementara teknik manual menuntut kemampuan yang kuat dari pelakunya. Disamping itu pengujian secara manual memiliki kelemahan utama yaitu membutuhkan waktu yang sangat lama ketika melakukan proses pengujian.

Tujuan fuzzing terhadap aplikasi web tidak berbeda dari Pengujian Black Box, yaitu untuk menemukan perilaku pogram yang aneh. Teknik ini dilakukan untuk mendapatkan hak akses terhadap direktori web di bagian root seluruh seluruh informasi dari web tersebut dapat diketahui. Direktori web bagian root merupakan direktori di mana semua file yang berkaitan dengan web disimpan. Bentuk kerentananya adalah jika informasi direktori root sebuah web telah didapatkan maka memungkinkan seorang hacker untuk mempelajari informasi lebih lanjut, seperti memahami konfigurasi file atau mengambil file password.

Tujuan lain adalah untuk mengetahi apakah variabel masukan telah ditangani dengan benar. Pendekatan serupa dapat pula dilakukan untuk mengetahui respon sistem jika suatu variabel yang dilewatkan ke bahasa yang rentan dapat mengakibatkan buffer overflow. Situasi lain yang dapat muncul ketika dilakkan pengiriaman perintah yang salah ke server web. Sebuah permintaan yang dilakukan secara terus menerus bisa menyebabkan sistem menjadi tidak responsif sehingga dapat digunakan dalam serangan Denial-of-Service. Akhirnya, teknik fuzzing terhadap aplikasi web memungkinkan seorang hacker atau tester untuk membuat sebuah daftar lengkap berbagai kemungkinan kerentanan secara cepat.

Teknik fuzzing memungkinkan deteksi kerentanan keamanan yang kritis dalam periode waktu yang singkat untuk berbagai aplikasi, seperti yang ditunjukkan dalam dokumen ini. Adalah penting untuk mengatakan bahwa teknik fuzzing, meskipun menjadi efektif, bukanlah solusi akhir untuk mendeteksi semua kerentanan keamanan yang ada di aplikasi. Kerentanan keamanan Beberapa, karena sifat mereka, tidak mungkin untuk mendeteksi dengan teknik fuzzing.

Manfaat utama dari menggunakan metode fuzzing adalah kesederhanaan, efisiensi dan otomatisasi yang mengarah pada kecepatan yang cukup atas seluruh proses deteksi kerentanan keamanan. Metode ini berguna untuk menguji sejumlah besar aplikasi dan produk, hal ini dikonfirmasi oleh peningkatan jumlah alat fuzzer bebas dan komersial yang telah dirilis akhir-akhir ini.

Sumber :

Michael Howard, “Inside the Windows Security Push”, IEEE Security & Privacy, Pgs 57-61, January/February 2003.

4 jenis kejahatan cyber yang perlu diketahui pengguna pembayaran online

Pembayaran online berbasis web memiliki resiko keamanan yang sangat tinggi. Berdasarkan

estimasi Paypal, diperkirakan 3,3% dari 124 konsumen Paypal mendapat email phising tahun 2011

dan mengalami kehilangan uang di Paypal. Paypal juga mengestimasi bahwa dari 75% email phishing

seluruh dunia targetnya adalah pengguna Paypal dan eBay. Oleh karena serangan phising

yang tinggi, Paypal telah melakukan proteksi phishing attack pada pengguna email yahoo, google dan

facebook dengan teknologi Domain-based Message Authentication Reporting and Conformance

(DMARC).

Selain serangan email phishing, ada beberapa isu kejahatan cyber yang mendapatkan perhatian besar dari Paypal. Pada konferensi Paypal di Munich, April 2011 tentang Information Security, Threats and Attacks Online (Barrett, Steingruebl, & Smith, 2011) ditetapkan beberapa kejahatan cyber yang perlu tingkatkan yaitu:

Barrett, M., Steingruebl, A., & Smith, B. (2011). Combating Cybercrime : Principles, Policies, and Programs. Conference on Information Security, Threats and Attacks Online. Munich: Paypal.

Selain serangan email phishing, ada beberapa isu kejahatan cyber yang mendapatkan perhatian besar dari Paypal. Pada konferensi Paypal di Munich, April 2011 tentang Information Security, Threats and Attacks Online (Barrett, Steingruebl, & Smith, 2011) ditetapkan beberapa kejahatan cyber yang perlu tingkatkan yaitu:

- Cybercrime adalah aktivitas kriminal dengan menggunakan komputer dan internet untuk mencuri, baik secara langsung maupun tidak langsung dari konsumen atau bisnis. Kerugian akibat cybercrime diperkiraan mencapai miliaran dolar (USD) per tahun. Berbagai jenis cybercrime adalah pencurian langsung uang dari rekening perbankan atau kartu kredit, pencurian identitas, serta pencurian intelektual properti.

- Cyber-spionase adalah proses hacking ke dalam sistem komputer untuk mencuri Informasi. Perbedaan utama dalam cyber-spionase adalah motivasi dibalik spionase itu dan reaksi jika spionase dipublikasikan.

- Cyber-terorism adalah serangan terhadap satu atau lebih bagian dari Internet. Serangan ini dimaksudkan untuk mencegah pengguna yang sah dapat menggunakan layanan berbasis Internet, untuk menanamkan rasa takut bahwa integritas layanan telah diganggu, dan yang paling penting untuk menimbulkan rasa takut pada kekuatan kelompok di balik serangan itu.

- Perang cyber, perbedaan antara cyber-terorism dan perang cyber ada tiga yaitu: niat, skala, dan aktor. Niat dalam perang cyber dapat berupa melumpuhkan target (ekonomi, komunikasi, layanan penting), atau untuk menciptakan kebingungan sebelum atau selama perang yang sebenarnya (kinetik). Dalam kasus perang cyber, aktor cenderung berada dibawah kontrol negara secara langsung, atau bergerak atas koordinasi dari negara.

Barrett, M., Steingruebl, A., & Smith, B. (2011). Combating Cybercrime : Principles, Policies, and Programs. Conference on Information Security, Threats and Attacks Online. Munich: Paypal.

Pengertian Short Message Service (SMS) adalah

SMS adalah kemampuan untuk mengirim dan menerima pesan dalam bentuk teks dari dan kepada perangkat mobile ponsel. Teks tersebut bisa terdiri dari kata-kata atau nomor kombinasi alpha numeric. SMS diciptakan sebagai standar pesan (message) oleh ETSI (European Telecommunication Standar Institute) yang juga membuat standar GSM yang diimplementasikan oleh semua operator GSM. Panjang setiap pesan dalam SMS maksimal terdiri dari 160 karakter jika menggunakan alphabet Latin dan 70 karakter jika menggunakan alpahbet non-Latin seperti huruf Arab atau Cina.

SMS merupakan sebuah layanan yang banyak diaplikasikan pada sistem komunikasi wireless, memungkinkan dilakukannya pengiriman pesan dengan sistem eksternal, seperti email, paging, voice mail dan lain-lain. Aplikasi SMS merupakan aplikasi yang memiliki banyak peminat dan pengguna saat ini walaupun sudah banyak digantikan oleh aplikasi berbasis mobile seperti whatsapp, blackberry messenger, facebook messenger, line, dll.

Teknologi SMS memiliki beberapa keunggulan yaitu harganya murah, merupakan "Delivered Oriented Service", artinya pesan akan selalu diusahakan untuk dikirimkan ke tujuan jika suatu saat nomor tujuan tidak aktif atau di luar jangkauan, maka pesan akan disimpan di SMS Center (SMSC) Server yang selanjuntya akan dikiirimkan segera setelah nomor tujuan aktif kembali.

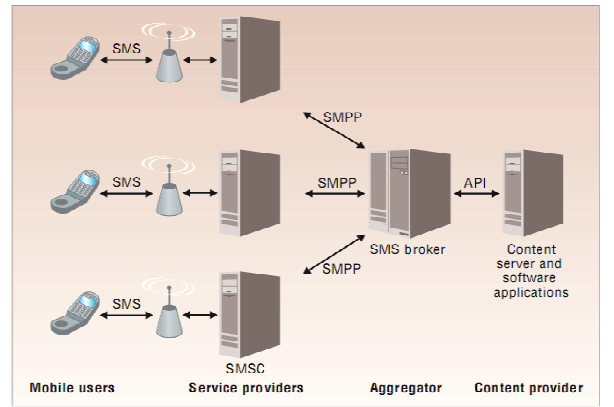

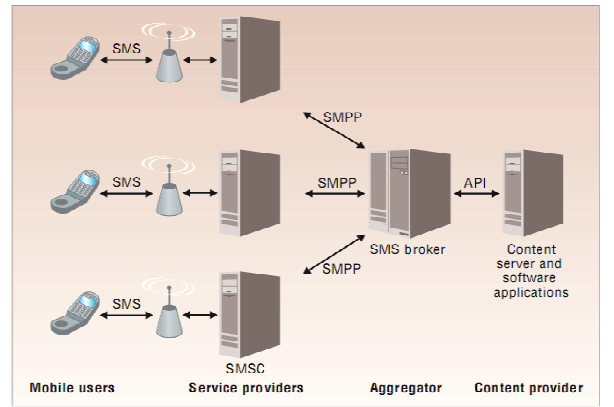

Setiap penyedia layanan mengoperasikan satu atau lebih SMSC. SMS dari pengguna ponsel dikirim melalui wireless dari menara seluler ke SMSC. Protokol akses SMSC memungkinkan interaksi antara dua SMSC atau interaksi internal antara eksternal Short-Message Entities (SMEs) dan SMS Center.

Agregator adalah badan usaha yang melakukan negosiasi perjanjian dengan penyedia jaringan. Agregator bertindak sebagai perantara (broker) yang menyediakan akses ke jaringan selular, untuk layanan pesan kepada pihak ketiga yang tidak memiliki hubungan langsung dengan jaringan selular. Para agregator pesan menggunakan Short Message Peer to Peer (SMPP) untuk mempertahankan koneksi dengan jaringan Agregator biasanya menyediakan akses ke server mereka baik melalui SMPP atau menggunakan Application Programming Interface (API), khusus ditulis dalam Java, PHP, Perl dan sebagainya.

SMS merupakan sebuah layanan yang banyak diaplikasikan pada sistem komunikasi wireless, memungkinkan dilakukannya pengiriman pesan dengan sistem eksternal, seperti email, paging, voice mail dan lain-lain. Aplikasi SMS merupakan aplikasi yang memiliki banyak peminat dan pengguna saat ini walaupun sudah banyak digantikan oleh aplikasi berbasis mobile seperti whatsapp, blackberry messenger, facebook messenger, line, dll.

Teknologi SMS memiliki beberapa keunggulan yaitu harganya murah, merupakan "Delivered Oriented Service", artinya pesan akan selalu diusahakan untuk dikirimkan ke tujuan jika suatu saat nomor tujuan tidak aktif atau di luar jangkauan, maka pesan akan disimpan di SMS Center (SMSC) Server yang selanjuntya akan dikiirimkan segera setelah nomor tujuan aktif kembali.

Setiap penyedia layanan mengoperasikan satu atau lebih SMSC. SMS dari pengguna ponsel dikirim melalui wireless dari menara seluler ke SMSC. Protokol akses SMSC memungkinkan interaksi antara dua SMSC atau interaksi internal antara eksternal Short-Message Entities (SMEs) dan SMS Center.

Agregator adalah badan usaha yang melakukan negosiasi perjanjian dengan penyedia jaringan. Agregator bertindak sebagai perantara (broker) yang menyediakan akses ke jaringan selular, untuk layanan pesan kepada pihak ketiga yang tidak memiliki hubungan langsung dengan jaringan selular. Para agregator pesan menggunakan Short Message Peer to Peer (SMPP) untuk mempertahankan koneksi dengan jaringan Agregator biasanya menyediakan akses ke server mereka baik melalui SMPP atau menggunakan Application Programming Interface (API), khusus ditulis dalam Java, PHP, Perl dan sebagainya.

14 Maret 2017

Pengertian Application Programming Interface ( API ) adalah

Perkembangan teknologi API berawal dari penciptaan sebuah subrutin sederhana yang menyediakan kemampuan interoeperability dan system modifiability untuk mendukung pertukaran data antar beberapa aplikasi. Subrutin tersebut hanya mampu melaksanakan perhitungan matematis sederhana hingga terbentuk sebuah API pustaka penghitungan yang hampir selalu ada pada setiap bahasa pemrograman. Dari sebuah subrutin sederhana tersebut mulai bermunculan gagasan-gagasan bagaimana API harus dikembangkan khususnya sejalan dengan berkembangnya paradigma pemrogramana berorientasi objek yang mengakibatkan sekumpulan subrutin sejenis dapat dikumpulkan menjadi sebuah kelas pembungkus subrutin-subrutin tersebut.

05 Maret 2017

Pengertian tanda tangan biometrik adalah

a. Verifikasi berdasarkan kebendaan: semua data-data yang dibutuhkan berada pada suatu benda (seperti dokumen atau kartu kredit). Apabila hilang maka orang lain dapat memalsukannya atau menyalahgunakannya.

b. Verifikasi berdasarkan pengetahuan: biasanya menggunakan password, bahkan jika menggunakan algoritma enkripsi terbaikpun, tetap terdapat kunci yang bisa membukanya.

Keunggulan penggunaan biometrik yaitu:

a) Tidak dapat hilang atau lupa

b) Sulit di duplikasi, dibagikan ataupun dipindah tangankan

c) Keaslian lebih terjamin karena harusmenghadirkan person sebagai alat validasi

Karakteristik dari Biometrik dapat berupa:

a. Psikologis: dihubungkan dengan bentuk tubuh/badan. Misalnya fingerprints, face recognition, hand geometry, iris recognition atau DNA recognition.

b. Behavioral: di hubungkan dengan tingkah laku seseorang. Misalnya keystroke, signature, suara.

Tandatangan Biometrik (biometric signature) didefinisikan sebagai proses menurunkan kunci privat dari sampel biometrik dan menggunakan kunci privat tersebut untuk menandatangani e-dokumen. Kunci privat yang unik dapat dibangkitkan secara dinamis dari salah satu sampel biometrik tanpa memerlukan penyimpanan. Ini mengeliminir permasalahan tempat penyimpanan kunci privat dalam isu manajemen kunci privat. Pembangkitan kunci privat ini memudahkan penandatanganan dokumen seperti penandatanganan dokumen kapanpun dan dimanapun tanpa membawa fisik disk atau smart card.

Biometrik menunjukkan identifikasi otomatis dari seseorang berdasarkan psikologis atau karakter perilaku. Metode ini mengidentifikasi lebih baik daripada metode tradisional yang melibatkan password dan PIN. Biometrik mendeskripsikan keunikan fisik seseorang atau karakteristik perilakunya karena fitur seseorang dapat unik dan merupakan cara untuk mengidentifikasi seseorang dengan dasar hukum yang cukup.

Langganan:

Postingan (Atom)

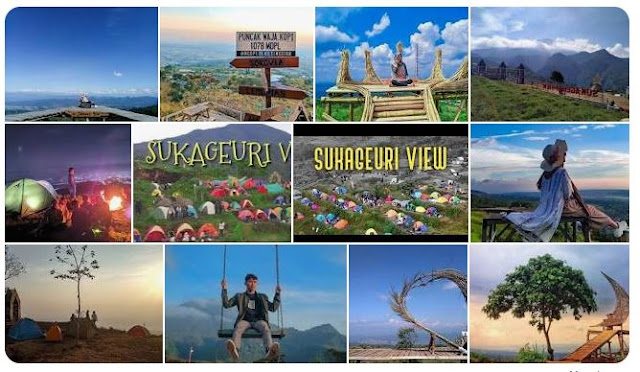

Tempat Camping dengan Pemandangan Alam Indah, di Kuningan, Jawa Barat

Bagi sobat travelling dan hobi menikmati pemandangan alam, aktivitas camping adalah salah satu aktivitas yang sangat ditunggu-tunggu di akhi...

-

Banyaknya teman-teman yang bertanya tentang linkworth dan juga sulitnya membuat sebuah tutorial yang cukup jelas tentang linkworth di blog m...

-

Most commented widget has been made by many blogger long time ago. However, I often receive several problems when using the widget, such as...